Microsoft phát hành bản vá Patch Tuesday tháng 6 khắc phục 66 lỗ hổng bảo mật

Microsoft vừa phát hành bản Patch Tuesday tháng 6/2025 để giải quyết 66 lỗ hổng bảo mật. Đáng lưu ý, bản vá lần này đã khắc phục 01 lỗ hổng zero-day đang bị khai thác tích cực và 01 lỗ hổng tiết lộ công khai.

Theo đó, bản vá Patch Tuesday tháng 6 đã khắc phục 13 lỗ hổng leo thang đặc quyền; 25 lỗ hổng thực thi mã từ xa (RCE); 03 lỗ hổng vượt qua tính năng bảo mật (Bypass); 17 lỗ hổng tiết lộ thông tin; 6 lỗ hổng từ chối dịch vụ (DoS) và 02 lỗ hổng giả mạo (Spoofing). Số lượng này không bao gồm các lỗ hổng Mariner, Microsoft Edge và Power Automate đã được khắc phục vào đầu tháng này.

Microsoft cũng vá 9 lỗ hổng được đánh giá là nghiêm trọng, trong đó 8 lỗ hổng là RCE và 01 lỗ hổng leo thang đặc quyền.

CVE-2025-33053: Lỗ hổng RCE Web Distributed Authoring and Versioning (WEBDAV)

Microsoft đã khắc phục lỗ hổng RCE được các nhà nghiên cứu đến từ hãng bảo mật Check Point (Mỹ) phát hiện. “Một lỗ hổng RCE tồn tại trong WEBDAV. Việc khai thác thành công lỗ hổng này có thể cho phép kẻ tấn công từ xa thực thi mã tùy ý trên hệ thống bị ảnh hưởng”, theo khuyến cáo của Check Point.

Một báo cáo mới của Check Point giải thích rằng CVE-2025-33053 đã bị khai thác trong các cuộc tấn công zero-day bởi một nhóm APT có tên là Stealth Falcon. Vào tháng 3/2025, Check Point đã phát hiện ra một nỗ lực tấn công mạng nhằm vào một công ty quốc phòng ở Thổ Nhĩ Kỳ.

Theo các nhà nghiên cứu, những kẻ tấn công đã sử dụng một kỹ thuật chưa từng được biết đến để thực thi các tệp lưu trữ trên máy chủ WebDAV do chúng kiểm soát, bằng cách thao túng thư mục của một công cụ Windows hợp pháp tích hợp sẵn.

Microsoft cho biết hai nhà nghiên cứu của Check Point là Alexandra Gofman và David Driker là những người phát hiện ra lỗ hổng này.

CVE-2025-33073: Lỗ hổng leo thang đặc quyền Windows SMB Client

Microsoft đã khắc phục lỗ hổng mới nhất trong Windows SMB, cho phép kẻ tấn công giành được quyền SYSTEM trên các thiết bị dễ bị tấn công. Microsoft giải thích rằng: “Kiểm soát truy cập thiếu chặt chẽ trong Windows SMB cho phép kẻ tấn công được ủy quyền leo thang đặc quyền trên mạng mục tiêu”.

Để khai thác lỗ hổng này, kẻ tấn công có thể thực thi một tập lệnh độc hại được thiết kế đặc biệt, yêu cầu máy tính nạn nhân kết nối lại với hệ thống tấn công bằng SMB và xác thực. Điều này có thể dẫn đến việc leo thang đặc quyền.

Microsoft cho biết nhiều nhà nghiên cứu đã phát hiện ra lỗ hổng này, bao gồm Keisuke Hirata đến từ công ty an ninh mạng CrowdStrike (Mỹ), nhóm nghiên cứu của hãng bảo mật Synacktiv (Pháp) và RedTeam Pentesting GmbH (Đức), Stefan Walter đến từ hãng bảo mật SySS GmbH (Đức) và James Forshaw của Google Project Zero.

Dưới đây là danh sách đầy đủ các lỗ hổng đã được giải quyết trong bản cập nhật Patch Tuesday tháng 6/2025. Quý độc giả có thể xem mô tả đầy đủ về từng loại lỗ hổng và hệ thống bị ảnh hưởng tại đây.

Hướng dẫn cập nhật bản vá tự động trên Windows

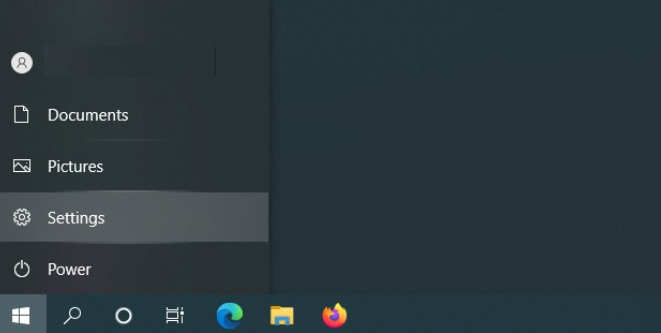

Bước 1: Kích chuột vào biểu tượng Windows cửa sổ hiện ra chọn vào Settings.

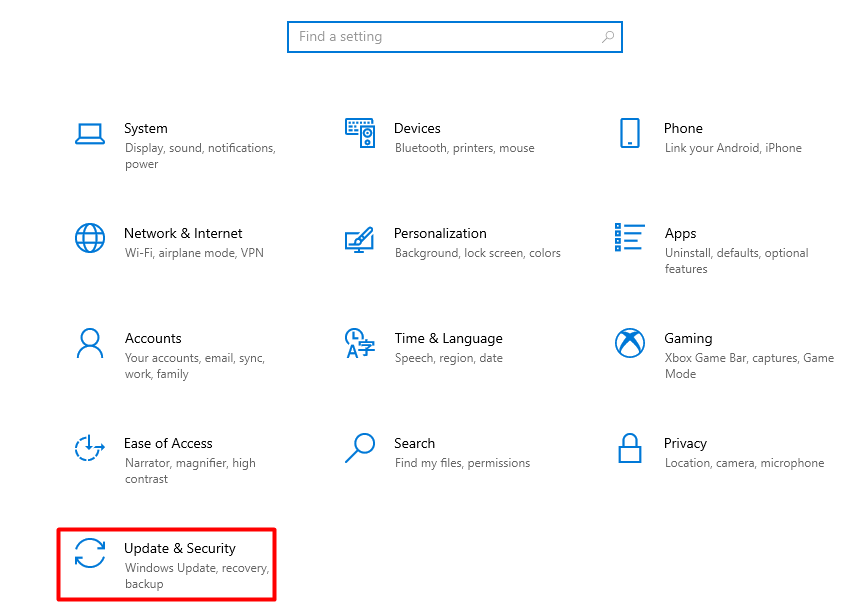

Bước 2: Cửa sổ hiện ra kích chọn Update & Security.

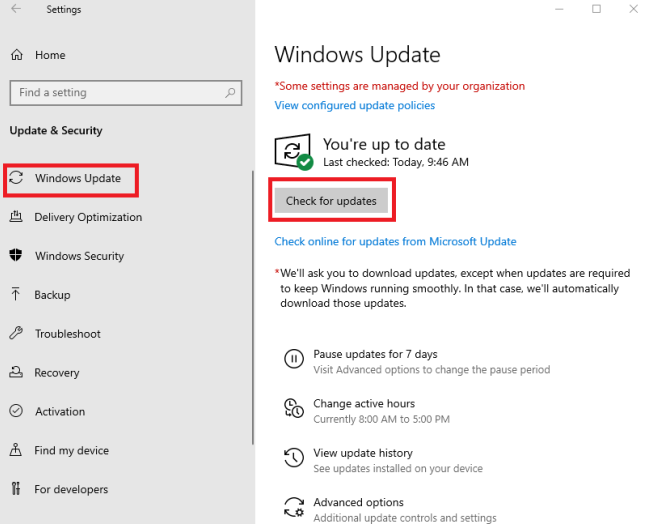

Bước 3: Cửa sổ hiện ra kích chọn Windows Update, tiếp theo chọn Check for updates.

Sau khi hoàn thành, tiến hành khởi động lại máy. Người dùng quan tâm hướng dẫn chi tiết cập nhật lỗ hổng có thể theo dõi quy trình cập nhật bản vá trên máy trạm tại đây.

Tác giả: Hồng Đạt

Nguồn tin: Tạp chí An toàn thông tin

Tin đọc nhiều nhất

-

Cách tránh bị lừa đảo liên quan đến mã OTP

Cách tránh bị lừa đảo liên quan đến mã OTP

-

Mã QR giả: Xu hướng lừa đảo mới và cách nhận diện

Mã QR giả: Xu hướng lừa đảo mới và cách nhận diện

-

Luật số 91/2025/QH15: Luật Bảo vệ dữ liệu cá nhân 2025

Luật số 91/2025/QH15: Luật Bảo vệ dữ liệu cá nhân 2025

-

Chuyển đổi số hướng tới phục vụ người dân trong kỷ nguyên mới

Chuyển đổi số hướng tới phục vụ người dân trong kỷ nguyên mới

-

Một số cách nhận diện website giả mạo để tránh bẫy lừa đảo trực tuyến

Một số cách nhận diện website giả mạo để tránh bẫy lừa đảo trực tuyến

-

Hướng dẫn triển khai Kế hoạch số 02 về thúc đẩy chuyển đổi số đáp ứng yêu cầu sắp xếp, tổ chức lại bộ máy

Hướng dẫn triển khai Kế hoạch số 02 về thúc đẩy chuyển đổi số đáp ứng yêu cầu sắp xếp, tổ chức lại bộ máy

-

Ứng dụng Chuyển đổi số trong sản xuất nông nghiệp trên địa bàn tỉnh Nghệ An

Ứng dụng Chuyển đổi số trong sản xuất nông nghiệp trên địa bàn tỉnh Nghệ An