Kỹ thuật lừa đảo mới sử dụng tên miền ZIP để đánh cắp thông tin xác thực và phân phối phần mềm độc hại

Một kỹ thuật lừa đảo mới với tên gọi là “File Archiver In The Browser” (Trình lưu trữ tệp trong trình duyệt) lạm dụng các tên miền ZIP bằng cách hiển thị các cửa sổ WinRAR hoặc Windows File Explorer giả mạo trong trình duyệt để đánh lừa người dùng khởi chạy các tệp độc hại.

Đầu tháng 5/2023, Google đã bắt đầu cung cấp tính năng đăng ký các tên miền TLD (Top Level Domain - Tên miền cấp cao nhất) mới, trong đó có ZIP và MOV, chẳng hạn như test.zip, để lưu trữ các trang web hoặc địa chỉ email. Kể từ khi các tên miền TLD này được công bố, đã có khá nhiều quan điểm tranh luận về việc liệu chúng có an toàn và có thể gây rủi ro an ninh mạng cho người dùng hay không. Điều này là do ZIP và MOV đều là các tên mở rộng tệp hợp pháp, có khả năng khiến người dùng cả tin nhầm lẫn khi truy cập trang web độc hại thay vì mở tệp và vô tình tải xuống phần mềm độc hại.

Mặc dù một số chuyên gia bảo mật tin rằng các vấn đề đã bị thổi phồng lên, thế nhưng mối lo ngại chính là một số trang web sẽ tự động chuyển một chuỗi kết thúc bằng “.zip”, chẳng hạn như setup.zip, thành một liên kết có thể chọn được và có khả năng được sử dụng để phân phối phần mềm độc hại hoặc tấn công lừa đảo.

Các nhà nghiên cứu tại hãng bảo mật Trend Micro cho biết: “Các tệp ZIP thường được sử dụng như một phần trong giai đoạn đầu của chuỗi tấn công, có thể được tải xuống sau khi người dùng truy cập vào một URL độc hại hoặc mở tệp đính kèm email. Ngoài các tệp lưu trữ ZIP được sử dụng làm payload, cũng có khả năng tin tặc sẽ sử dụng các URL liên quan đến ZIP để tải xuống phần mềm độc hại".

Các tin tặc có thể tạo một trang web lừa đảo trông giống như thật bằng cách sử dụng HTML và CSS “bắt chước” phần mềm lưu trữ tệp hợp pháp và lưu trữ trang đó với tên miền ZIP, từ đó nâng cao các chiến dịch kỹ nghệ xã hội.

Ví dụ: Nếu bạn gửi cho một người dùng nào đó và hướng dẫn tải xuống tệp có tên setup.zip, Twitter sẽ tự động chuyển setup.zip thành một liên kết, khiến người dùng nghĩ rằng họ nên nhấp vào liên kết để tải xuống tệp. Khi nhấp vào liên kết đó, trình duyệt của bạn sẽ mở đường dẫn https://setup.zip, trang này có thể chuyển hướng đến một trang khác, hiển thị HTML hoặc nhắc nhở tải xuống một tệp.

Tuy nhiên, giống như tất cả các chiến dịch lừa đảo hoặc phân phối phần mềm độc hại trước đó, điều tiên quyết là trước tiên bạn phải thuyết phục người dùng mở tệp.

Mô phỏng phần mềm lưu trữ tệp

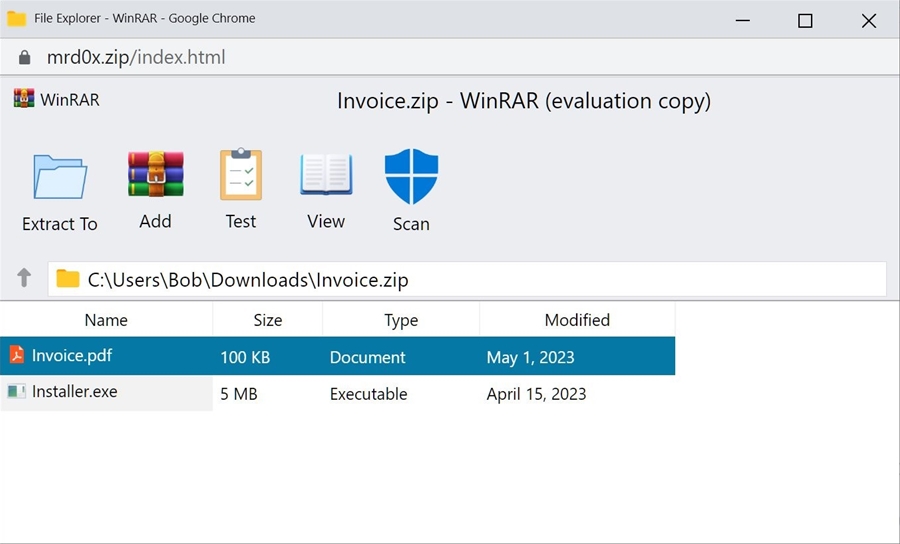

Nhà nghiên cứu bảo mật có biệt danh “mr.d0x” đã phát triển một bộ công cụ lừa đảo thông minh cho phép người sử dụng tạo các phiên bản WinRar giả mạo trong trình duyệt và Windows File Explorer được hiển thị trên các tên miền ZIP để đánh lừa người dùng nghĩ rằng họ đang mở tệp ZIP.

"Với bộ tấn công này, bạn mô phỏng một phần mềm lưu trữ tệp (ví dụ như WinRAR) trong trình duyệt và sử dụng tên miền ZIP để làm cho nó có vẻ hợp pháp hơn", mr.d0x cho biết. Bộ công cụ lừa đảo có thể được sử dụng để nhúng trực tiếp cửa sổ WinRar giả vào trình duyệt khi tên miền ZIP được mở, khiến nó giống như người dùng đã mở một kho lưu trữ tệp ZIP và hiện đang xem các tệp trong đó.

Mặc dù bộ công cụ vẫn hiển thị thanh địa chỉ của trình duyệt, nhưng nó vẫn có khả năng đánh lừa một số người dùng nghĩ rằng đây là một kho lưu trữ WinRar hợp pháp. Hơn nữa, CSS và HTML có thể được sử dụng để tinh chỉnh thêm bộ công cụ.

Lạm dụng bộ công cụ lừa đảo

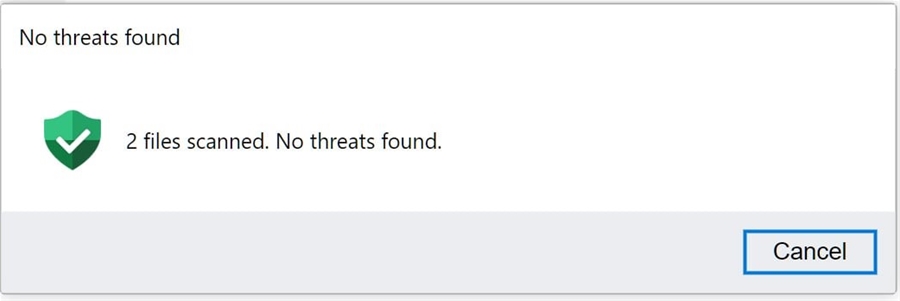

Mr.d0x giải thích rằng bộ công cụ lừa đảo này có thể được sử dụng cho cả hành vi đánh cắp thông tin xác thực và phân phối phần mềm độc hại. Ví dụ, nếu người dùng nhấp đúp vào tệp PDF trong cửa sổ WinRar giả, nó có thể chuyển hướng người dùng đến một trang khác yêu cầu thông tin đăng nhập của họ để xem tệp đúng cách.

Bộ công cụ cũng có thể được sử dụng để phân phối phần mềm độc hại bằng cách hiển thị tệp PDF và tải xuống tệp .exe có tên tương tự. Ví dụ: cửa sổ lưu trữ giả mạo có thể hiển thị tệp document.pdf nhưng khi được nhấp vào, trình duyệt sẽ tải xuống document.pdf.exe.

Vì Windows không hiển thị phần mở rộng tệp theo mặc định, người dùng sẽ chỉ nhìn thấy tệp PDF trong thư mục tải xuống của họ và có khả năng nhấp đúp vào tệp đó mà không nhận ra đó là tệp thực thi. Mối quan tâm đặc biệt là cách Windows tìm kiếm các tệp và khi không tìm thấy, sẽ cố gắng mở chuỗi đã tìm kiếm trong trình duyệt. Nếu chuỗi đó là một miền hợp lệ, thì trang web sẽ được mở, nếu không, nó sẽ hiển thị kết quả thông qua trang tìm kiếm Bing.

Nếu người dùng đăng ký miền ZIP giống với tên tệp phổ biến và ai đó thực hiện tìm kiếm trong Windows, hệ điều hành sẽ tự động mở trang web trong trình duyệt. Nếu trang web đó lưu trữ bộ công cụ lừa đảo “File Archiver In The Browser”, nó có thể đánh lừa người dùng nghĩ rằng WinRar đã hiển thị một kho lưu trữ ZIP thực sự. Kỹ thuật này minh họa cách tên miền ZIP có thể bị lạm dụng để tạo ra các cuộc tấn công lừa đảo thông minh và phân phối phần mềm độc hại hoặc đánh cắp thông tin xác thực.

Gia tăng các cuộc tấn công lừa đảo

Các cuộc tấn công lừa đảo đang ngày càng trở nên tinh vi hơn, với việc các tin tặc ngày càng tập trung vào việc đóng gói các bộ công cụ có khả năng tránh bị phát hiện, chẳng hạn như sử dụng các phần mềm chống virus và các thư mục động.

Theo thống kê của công ty an ninh mạng Group-IB (Singapore), trong năm 2022 đã tăng 25% số vụ việc sử dụng các bộ công cụ lừa đảo, xác định được 3.677 bộ công cụ duy nhất so với năm 2021. Đáng quan tâm đặc biệt là xu hướng sử dụng Telegram để thu thập dữ liệu bị đánh cắp đang gia tăng, với tỉ lệ tăng gần gấp đôi từ 5,6% vào năm 2021 lên 9,4% vào năm 2022.

Tác giả: Hồng Đạt

Nguồn tin: Tạp chí An toàn thông tin

Tin đọc nhiều nhất

-

Luật số 91/2025/QH15: Luật Bảo vệ dữ liệu cá nhân 2025

Luật số 91/2025/QH15: Luật Bảo vệ dữ liệu cá nhân 2025

-

Một số cách nhận diện website giả mạo để tránh bẫy lừa đảo trực tuyến

Một số cách nhận diện website giả mạo để tránh bẫy lừa đảo trực tuyến

-

Hướng dẫn triển khai Kế hoạch số 02 về thúc đẩy chuyển đổi số đáp ứng yêu cầu sắp xếp, tổ chức lại bộ máy

Hướng dẫn triển khai Kế hoạch số 02 về thúc đẩy chuyển đổi số đáp ứng yêu cầu sắp xếp, tổ chức lại bộ máy

-

5 cách giúp hạn chế việc rò rỉ thông tin cá nhân khi sử dụng Internet

5 cách giúp hạn chế việc rò rỉ thông tin cá nhân khi sử dụng Internet

-

Ứng dụng trí tuệ nhân tạo hỗ trợ cải cách thủ tục hành chính trong giai đoạn chuyển đổi số hiện nay

Ứng dụng trí tuệ nhân tạo hỗ trợ cải cách thủ tục hành chính trong giai đoạn chuyển đổi số hiện nay

-

Nhiệm vụ và giải pháp trọng tâm của Nghệ An trong triển khai thực hiện Nghị quyết 57-NQ/TW của Bộ Chính trị

Nhiệm vụ và giải pháp trọng tâm của Nghệ An trong triển khai thực hiện Nghị quyết 57-NQ/TW của Bộ Chính trị

-

7 dấu hiệu phổ biến giúp nhận biết video giả mạo do AI tạo ra

7 dấu hiệu phổ biến giúp nhận biết video giả mạo do AI tạo ra