Cảnh báo biến thể phần mềm độc hại XCSSET macOS mới nhắm vào nhà phát triển Xcode

Vừa qua, Microsoft Threat Intelligence báo cáo rằng một biến thể mới của phần mềm độc hại XCSSET macOS đã được phát hiện trong các cuộc tấn công, tích hợp một số tính năng mới, bao gồm nhắm mục tiêu trình duyệt nâng cao, chiếm quyền điều khiển clipboard và cơ chế duy trì được cải thiện.

XCSSET là một phần mềm độc hại macOS dạng mô-đun, hoạt động như một trình đánh cắp thông tin, đánh cắp ghi chú, ví tiền điện tử và dữ liệu trình duyệt từ các thiết bị bị nhiễm. Phần mềm độc hại này lây lan bằng cách tìm kiếm và tấn công các dự án Xcode khác được tìm thấy trên thiết bị, do đó mã độc có khả năng thực thi khi dự án được build phần mềm.

Microsoft giải thích: “XCSSET được thiết kế để lây nhiễm vào các dự án Xcode, thường được các nhà phát triển sử dụng và chạy trong khi dự án Xcode đang được build. Chúng tôi đánh giá rằng chế độ phát tán này tập trung vào các tệp dự án được chia sẻ giữa các nhà phát triển đang build các ứng dụng liên quan đến Apple hoặc macOS.”

Trong một biến thể mới được Microsoft quan sát, các nhà nghiên cứu đã ghi nhận một số thay đổi. Hiện tại, nó cố gắng đánh cắp dữ liệu trình duyệt Firefox bằng cách cài đặt bản build đã sửa đổi của công cụ HackBrowserData nguồn mở, được sử dụng để giải mã và trích xuất dữ liệu trình duyệt.

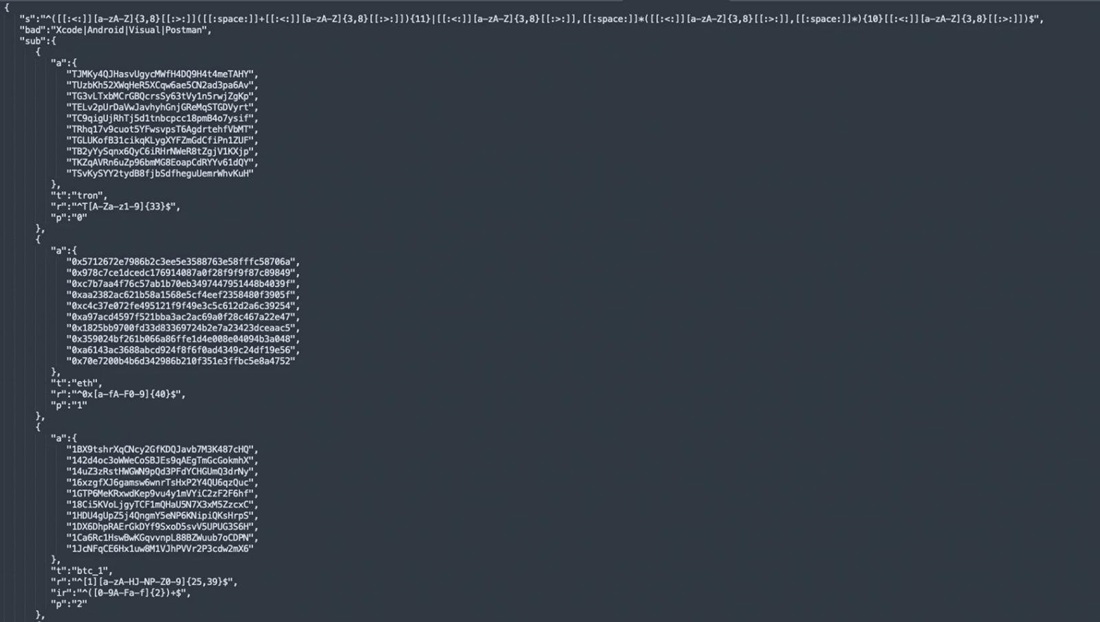

Biến thể mới này cũng bao gồm bản cập nhật với tính năng chiếm quyền điều khiển và theo dõi clipboard của macOS, để tìm các mẫu biểu thức chính quy liên quan đến địa chỉ tiền điện tử.

Khi phát hiện một địa chỉ bất kỳ, mã độc sẽ thay thế địa chỉ đó bằng một địa chỉ thuộc về kẻ tấn công. Điều này khiến bất kỳ loại tiền điện tử nào do người dùng gửi trên thiết bị bị nhiễm sẽ được gửi đến kẻ tấn công.

Hiện biến thể mới vẫn chưa lan rộng và Microsoft cho biết họ chỉ phát hiện nó trong một số cuộc tấn công hạn chế. Các nhà nghiên cứu cũng đã chia sẻ những phát hiện này với Apple và đang làm việc với GitHub để xóa các kho lưu trữ liên quan.

Để bảo vệ chống lại loại phần mềm độc hại này, người dùng được khuyến nghị nên cập nhật macOS và các ứng dụng, đặc biệt là khi XCSSET đã từng khai thác các lỗ hổng bảo mật, bao gồm lỗ hổng zero-day. Microsoft cũng khuyến cáo các nhà phát triển luôn kiểm tra các dự án Xcode trước khi build lên môi trường thực thi.

Tác giả: Hồng Đạt

Nguồn tin: Tạp chí An toàn thông tin

Tin đọc nhiều nhất

-

Luật số 91/2025/QH15: Luật Bảo vệ dữ liệu cá nhân 2025

Luật số 91/2025/QH15: Luật Bảo vệ dữ liệu cá nhân 2025

-

Một số cách nhận diện website giả mạo để tránh bẫy lừa đảo trực tuyến

Một số cách nhận diện website giả mạo để tránh bẫy lừa đảo trực tuyến

-

Hướng dẫn triển khai Kế hoạch số 02 về thúc đẩy chuyển đổi số đáp ứng yêu cầu sắp xếp, tổ chức lại bộ máy

Hướng dẫn triển khai Kế hoạch số 02 về thúc đẩy chuyển đổi số đáp ứng yêu cầu sắp xếp, tổ chức lại bộ máy

-

5 cách giúp hạn chế việc rò rỉ thông tin cá nhân khi sử dụng Internet

5 cách giúp hạn chế việc rò rỉ thông tin cá nhân khi sử dụng Internet

-

Ứng dụng trí tuệ nhân tạo hỗ trợ cải cách thủ tục hành chính trong giai đoạn chuyển đổi số hiện nay

Ứng dụng trí tuệ nhân tạo hỗ trợ cải cách thủ tục hành chính trong giai đoạn chuyển đổi số hiện nay

-

Nhiệm vụ và giải pháp trọng tâm của Nghệ An trong triển khai thực hiện Nghị quyết 57-NQ/TW của Bộ Chính trị

Nhiệm vụ và giải pháp trọng tâm của Nghệ An trong triển khai thực hiện Nghị quyết 57-NQ/TW của Bộ Chính trị

-

7 dấu hiệu phổ biến giúp nhận biết video giả mạo do AI tạo ra

7 dấu hiệu phổ biến giúp nhận biết video giả mạo do AI tạo ra